Dlaczego powinieneś zacząć korzystać z menedżera haseł? Poradnik KeePass

Niniejszy wpis pełni rolę kompleksowego poradnika tłumaczącego funkcję oraz sposób konfiguracji programu KeePass 2 - najlepszego wg mnie menedżera haseł.

Poświęciłem 80 stron pracy magisterskiej m.in. na ten temat i średnio mam ochotę wdawać się we wszystkie technikalia po raz kolejny, więc do rzeczy. Sprawa jest prosta:

- Używasz nieskomplikowanych haseł, wyglądających podobnie do: “Piotr1990“?

- Używasz z reguły jednego i tego samego hasła?

Twoje dane mogą być narażone!

Przez dane rozumieć można rzeczy przechowywane na dysku, w “chmurach”, jak i wszelkie dane osobiste, które mogą przysporzyć się do kradzieży Twojej tożsamości i narobić sporo kłopotów.

Ważna uwaga na wstępie: menedżer haseł to NIE jest automatyczne wypełnianie pól z hasłami proponowane przez przeglądarki. Jeśli w ogóle nie słyszałeś o KeePass, LastPass czy 1Password, prawdopodobnie NIE korzystasz z menedżera haseł (tzn. pozostajesz “niezabezpieczony”).

Jak się chronić?

Jak się przed ustrzec przed tego typu perypetiami, albo chociaż zminimalizować ryzyko ich wystąpienia? Używając menedżera haseł! Pozwoli on przestrzegać zaleceń ekspertów cyberbezpieczeństwa odnośnie haseł, przede wszystkim:

- Stosowania odmiennego hasła do każdej usługi

- Stosowania ciężkiego do złamania (a więc także niestety: do zapamiętania), skomplikowanego hasła (minimum 12 znaków, miks wielkich i małych liter, minimum 1 symbol)

Żeby przestrzegać powyższych zasad, sam musiałbym stosować minimum 100 różnych haseł. Spamiętanie tego jest zadaniem niewykonalnym dla przeciętnego śmiertelnika.

Czym jest menedżer haseł?

Założenie menedżera haseł jest następujące: tworzymy swego rodzaju bezpieczny “sejf” z listą loginów, który można otworzyć jednym kluczem (lub kompletem kluczy – o czym później) – naszym hasłem głównym (ang. Master password). Hasło to pełni zatem bardzo odpowiedzialną rolę. Musi być skomplikowane i niepodatne na złamanie.

Pokażę działanie programu tego typu w oparciu o KeePass 2 na Windowsa. Jestem jego zwolennikiem z uwagi na szeroko pojętą niezawodność oraz fakt, że jest oprogramowaniem typu open-source. Znaczy to w skrócie, że użytkownicy są w stanie sprawdzić, co dzieje się “pod maską” takiego narzędzia. Nie ma zatem ryzyka nieczystych zagrań ze strony producenta czy utraty dostępu do usługi w przypadku, gdyby ta przestała działać.

Tworzenie bazy haseł w programie KeePass 2

- Instalujemy program KeePass w wersji 2.x (pobierając setup, NIE wersję Portable – pierwszy link po lewej na górze)

- Tworzymy bazę, ustalając hasło główne. Musi być ono skomplikowane oraz odporne na złamanie.

Metoda, którą często polecam, jest tworzenie haseł w oparciu o pełne zdania, skracane do pierwszych liter wyrazów tego zdania, oraz dodanie symboli i numerów. Na przykład możemy wziąć zdanie "to jest moja 1. baza haseł". W ten sposób, możemy otrzymać hasło "Tjm1bh" i dodać do niego jakiś bezsensowny ciąg znaków i cyfr, by powstało skomplikowane hasło. W ten sposób, będzie ono zabezpieczone przed złamaniem metodą słownikową, a jednocześnie nam będzie łatwiej je zapamiętać. To tylko przykład, musicie oczywiście wymyślić coś swojego.

3. Po ustaleniu hasła, poświęćmy chwilę, by upewnić się, że je zapamiętamy. Jeśli zdecydujecie się na zapisanie go gdzieś, warto przechowywać karteczkę np. w sejfie. Jeśli nie macie takiej możliwości, koniecznie zniszczcie ewentualną “ściągę” z hasłem w momencie, gdy się go nauczycie.

4. Poza hasłem, możemy zabezpieczyć dostęp do bazy dodatkowym plikiem, co podniesie jej bezpieczeństwo. Pomyślcie o tym, jak o dodatkowym zamku w drzwiach. W praktyce opcja działa tak, że w celu odblokowania dostępu, należy wskazać określony plik ORAZ wpisać poprzednio zdefiniowane hasło. Nazywa się to uwierzytelnianiem wieloczynnikowym.

Głównym zaleceniem jest, by dodatkowy plik zabezpieczający znajdował się w innym miejscu, niż plik z bazą haseł. Można go trzymać na przykład na pendrivie, który będzie w takim wypadku pełnił rolę swego rodzaju klucza.

5. Baza skonfigurowana, pozostało pozmieniać hasła w powszechnie używanych usługach i dodać je do programu KeePass! Może być to nieco czasochłonne, ale spokój ducha, który uzyskamy w związku ze świadomością, że jesteśmy bezpieczni, powinien być nieoceniony.

Warto przy tym uaktywnić uwierzytelnianie dwuskładnikowe w ważniejszych usługach, np. Google, jeśli tego jeszcze nie zrobiliście.

6. Ostatnim, ponadprogramowym punktem, jest przeniesienie naszej bazy do chmury. Można to zrobić za pośrednictwem jednej z wtyczek na stronie programu, np. Google Sync Plugin. Plik z wtyczką wklejamy do folderu Plugins w folderze Program Files (x86)\KeePass2.

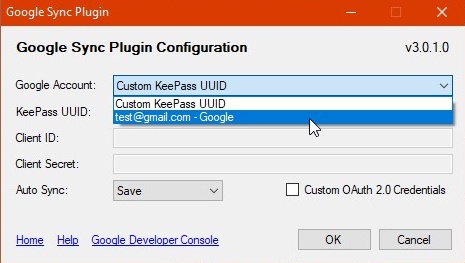

Konfiguracji wtyczki można dokonać z zakładki “Narzędzia”. Należy wcześniej dodać wpis z kontem Google (z loginem @gmail.com i adresem URL):

W tym przypadku nasza baza haseł będzie dostępna za pośrednictwem Dysku Google. Teoretycznie można będzie zatem dostać się do niej np. z poziomu telefonu. Ale jak to zrobić?

*insert dramatic music here* 😀

Jak uzyskać dostęp do bazy haseł ze smartfona?

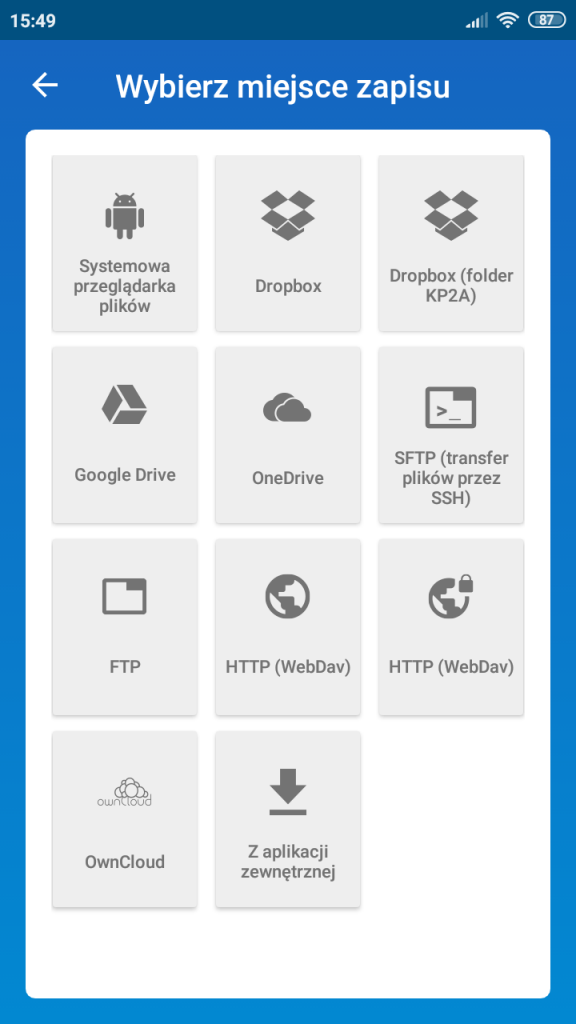

Jeśli wykonaliśmy punkt 6. powyżej, na urządzeniu z Androidem ściągamy aplikację KeePass2Android (na urządzenia Apple też są aplikacje wspierające KeePass).

Otwieramy naszą bazę, wskazując jako lokalizację Google Drive. Po wpisaniu hasła (jeśli nie dodaliśmy uwierzytelniania plikiem), uzyskamy dostęp do naszych haseł! Co ważne, aplikacja wspiera obsługę czytnika linii papilarnych, co pozwala na momentalne odblokowanie bazy.

Jeśli ustawiliśmy dodatkowe uwierzytelnianie plikiem z pkt. 4, mamy dwa wyjścia:

- Podłączać pendrive-klucz za pośrednictwem adaptera micro USB OTG

- Zgrać plik uwierzytelniający do chmury (przestrzegam przed trzymaniem go w tej samej lokalizacji, co bazę haseł! Warto skorzystać w tym celu np. z innego konta Google, by plik był bezpieczny na osobnym Dysku).

Coś jeszcze?

Warto przede wszystkim nauczyć się korzystać z automatycznego logowania. Działać może to tak, że przechodzicie na stronę logowania, ustawiacie kursor na wpisywaniu loginu > przechodzicie do KeePass i zaznaczacie wpis z hasłem > kombinacją CTRL+V wpisywane są z automatu login i hasło. Program można skonfigurować też tak, by wpisy były wypełniane przez auto-type kombinacją klawiszy, gdy w przeglądarce internetowej zostanie otwarta odpowiednia strona logowania (odpada więc konieczność szukania wpisu w KeePass).

Zachęcam do przejrzenia ustawień i możliwości programu – zarówno w wersji komputerowej, jak i mobilnej, przestrzegając z góry, że trochę ich jest. Z opcji, które mogę polecić, są: wyłączenie zapisywania kopii lokalnej na telefonie oraz ustawienie samoczynnego blokowania bazy po okresie nieaktywności – podniesie to bezpieczeństwo. Na komputer polecam również wtyczkę dbBackup, by mieć zachowane kilka kopii bazy w razie, gdybyśmy coś nabroili.

* * *

Poradnik przybrał co prawda znacznie bardziej skomplikowaną formę, niż się spodziewałem, ale zapewniam, że warto podjąć wysiłek, by to wszystko poustawiać. Poza wspomnianym uzyskaniem spokoju ducha, sprawi to, że znacznie rzadziej będziemy klikać w przycisk “Zapomniałem hasła” na używanych przez nas stronach. Wszelkie doniesienia o kolejnych wyciekach baz danych znanych firm czy sklepów będą dla nas mniej druzgocące. Będziemy mieć świadomość, że żaden typ spod ciemnej gwiazdy nie włamie się nam na inne usługi w sytuacji, gdyby jedno z naszych haseł “wyciekło” – co ma i będzie mieć miejsce, jak w przypadku ostatniego wycieku danych klientów sklepu Morele.

TL;DR / Nic z tego nie rozumiem, a chcę się “zabezpieczyć”

Jeśli to wszystko zdaje się Ci się zbyt skomplikowane i przytłacza Cię obszerność poradnika, a jednocześnie zależy Ci na byciu bezpiecznym oraz dostępie do haseł zarówno z telefonu i z komputera, możesz dać szansę np. LastPass. Zawsze lepsze to, niż używanie tego samego, banalnego do złamania, hasła.

3 komentarze